por Vicente | Nov 28, 2024 | PROTECCION DATOS

Un cliente nos pregunta si arrendador de una vivienda está obligado a recoger y comunicar a las autoridades los datos de los inquilinos, según el RD 933/2021

Vamos a diferenciar el alquiler de vivienda de temporada del alquiler de vivienda de uso turístico.

Veamos las diferencias entre ambos:

1. Alquiler de temporada (no turístico)

Definición:

- Regulado por la Ley 29/1994, de 24 de noviembre, de Arrendamientos Urbanos (LAU), artículo 3.2.

- Es el alquiler de una vivienda por un periodo determinado para un uso distinto al de vivienda habitual (por ejemplo, por motivos laborales, estudios o vacaciones).

Características:

- Duración: Temporal, sin que el inquilino establezca su residencia habitual en el inmueble.

- Finalidad: Puede ser para ocio, trabajo, estudios, o cualquier uso temporal no vinculado exclusivamente a actividades turísticas.

- Exclusión del ámbito turístico: No se promociona a través de canales turísticos (como Airbnb, Booking, etc.), ni se ofrecen servicios adicionales como limpieza diaria, recepción o atención al cliente.

Normativa aplicable:

- Ley de Arrendamientos Urbanos (LAU): Este tipo de alquiler se rige por lo pactado entre las partes, y subsidiariamente por la normativa general de la LAU.

- No requiere el cumplimiento de normativas específicas de viviendas de uso turístico ni el alta en registros turísticos autonómicos.

2. Viviendas de uso turístico

Definición:

- Reguladas por las normativas de cada Comunidad Autónoma (no por la LAU).

- Son viviendas que se alquilan de forma habitual o reiterada con fines turísticos y que se promocionan en canales turísticos.

Características:

- Duración: Estancias de corta duración (normalmente días o semanas).

- Finalidad: Exclusivamente turística, orientada a personas que buscan alojamiento por ocio o turismo.

- Promoción: Se alquilan a través de canales turísticos (plataformas como Airbnb, Booking, etc.).

- Servicios adicionales: Pueden incluir servicios propios del sector hotelero (limpieza, recepción, etc.).

Normativa aplicable:

- Cada Comunidad Autónoma regula las viviendas de uso turístico, estableciendo requisitos específicos como la obligatoriedad de registro, placas identificativas, y comunicación de datos a las fuerzas de seguridad (Real Decreto 933/2021).

¿Cuándo se considera un alquiler de temporada como uso turístico?

Un alquiler de temporada puede considerarse uso turístico si cumple con las siguientes condiciones:

- Se promociona en canales turísticos.

- Se ofrece de forma habitual o reiterada.

- Incluye servicios propios del alojamiento turístico.

Si no cumple estas condiciones, seguirá estando bajo el régimen de la LAU y no se considerará uso turístico.

Conclusión:

El alquiler de temporada no se considera automáticamente uso turístico, pero puede clasificarse como tal si se promociona para fines turísticos y cumple con los requisitos establecidos por las normativas autonómicas. Por lo tanto, es importante analizar cada caso en función de la finalidad del alquiler y los canales a través de los cuales se ofrece la vivienda.

En caso de que se considere de uso turístico, el gestor del mismo deberá tener en cuenta la obligación de recabar datos personales establecida en el Real Decreto 933/2021.

En ese caso, la regulación del inmueble no será la Ley de Arrendamientos Urbanos sino la legislación autonómica aplicable dependiendo de la ubicación del inmueble. En España, la legislación autonómica aplicable A continuación, detallamos algunas de las principales regulaciones autonómicas:

- Andalucía: Decreto 28/2016, de 2 de febrero, de las viviendas con fines turísticos.

- Aragón: Decreto 80/2015, de 5 de mayo, por el que se aprueba el Reglamento de las viviendas de uso turístico en Aragón.

- Asturias: Decreto 48/2016, de 10 de agosto, de viviendas vacacionales y viviendas de uso turístico.

- Baleares: Ley 6/2017, de 31 de julio, del alquiler turístico de viviendas.

- Canarias: Decreto 113/2015, de 22 de mayo, por el que se aprueba el Reglamento de las viviendas vacacionales de la Comunidad Autónoma de Canarias.

- Cantabria: Decreto 225/2019, de 28 de noviembre, por el que se regulan las viviendas de uso turístico en la Comunidad Autónoma de Cantabria.

- Castilla y León: Decreto 3/2017, de 16 de febrero, por el que se regulan las viviendas de uso turístico en Castilla y León.

- Castilla-La Mancha: Decreto 36/2018, de 29 de mayo, por el que se regulan las viviendas de uso turístico en Castilla-La Mancha.

- Cataluña: Decreto 75/2020, de 4 de agosto, de turismo de Cataluña.

- Comunidad Valenciana: Decreto 10/2021, de 22 de enero, del Consell, de regulación de las viviendas de uso turístico de la Comunitat Valenciana.

- Extremadura: Ley 2/2011, de 31 de enero, de desarrollo y modernización del turismo de Extremadura.

- Galicia: Decreto 12/2017, de 26 de enero, por el que se regulan los establecimientos de alojamiento turístico y las viviendas de uso turístico en la Comunidad Autónoma de Galicia.

- Madrid: Decreto 79/2014, de 10 de julio, por el que se regulan los apartamentos turísticos y las viviendas de uso turístico de la Comunidad de Madrid.

- Murcia: Decreto n.º 256/2019, de 10 de octubre, por el que se regulan las viviendas de uso turístico en la Región de Murcia.

- Navarra: Decreto Foral 230/2011, de 26 de octubre, por el que se regulan los apartamentos turísticos y las viviendas turísticas en la Comunidad Foral de Navarra.

- País Vasco: Decreto 101/2018, de 3 de julio, de viviendas y habitaciones de uso turístico en la Comunidad Autónoma del País Vasco.

- La Rioja: Decreto 10/2017, de 17 de marzo, por el que se regulan las viviendas de uso turístico en la Comunidad Autónoma de La Rioja.

Además de estas regulaciones autonómicas, muchos ayuntamientos han establecido ordenanzas municipales que afectan al alquiler vacacional, especialmente en zonas con alta afluencia turística. Por ejemplo, el Ayuntamiento de Barcelona ha implementado el Plan Especial Urbanístico de Alojamientos Turísticos (PEUAT), que regula la implantación de alojamientos turísticos en la ciudad.

Es fundamental que los propietarios interesados en ofrecer alquileres vacacionales consulten tanto la normativa autonómica como las ordenanzas municipales correspondientes a su localidad para asegurar el cumplimiento de todos los requisitos legales.

por Vicente | Dic 4, 2023 | PROTECCION DATOS

El uso de datos biométricos que realizan las empresas para control de accesos y para registro de la jornada laboral queda prohibido a partir de ahora para el 99.97% de las empresas.

La AEPD tiene una Guía sobre relaciones laborales, publicada el 18 de mayo de 2021, en la que explica que se pueden utilizar datos biométricos de los trabajadores, siempre y cuando la empresa cumpla diez obligaciones (información a trabajadores, protección de datos desde el diseño, criterios de almacenamiento de datos biométricos, etc).

Ahora bien, el 23 de noviembre de 2023 la AEPD ha publicado nueva una guía concreta y específica titulada “Guía sobre tratamientos de control de presencia mediante sistemas biométricos” en la que reconsidera su interpretación.

Puedes leerte las 31 páginas que tiene la guía, o puedes leerte este resumen que he preparado, en que te lo explico con mis propias palabras, sacrificando precisión jurídica a cambio de claridad para nos que no sean abogados.

La antigua guía diferenciaba entre identificación y autenticación.

La autenticación se da si el trabajador pone su código de trabajador (ejemplo el 33, es el código de Pepe) y a continuación el sistema examinaba el rostro (o la huella) de la persona que tenía delante, y decidía si era Pepe o no era Pepe.

La identificación se da si el trabajador se pone delante del dispositivo, y el sistema examina su rostro (o su huella) y la compara con todos los rostros (o huellas) de los usuarios registrados en el sistema y dice, “OK, te acabo de encontrar en mi base de datos, eres Pepe”.

La identificación se consideraba un tratamiento de NIVEL ALTO.

La autenticación, NO. Y por aquí, nos podíamos escapar de las obligaciones impuestas a los tratamientos de nivel alto.

La nueva guía expone los criterios por los que, a partir de ahora ambos tratamientos se consideran de nivel alto: el desarrollo tecnológico permite extraer más detalles de los rasgos biométricos de una persona. Ahora un buen sistema biométrico, además de identificar el rostro de Pepe, puede llegar a decirte la probabilidad de que Pepe esté enfermo o de que tenga un problema psicológico. Y un sistema de huella dactilar, además de identificar que se trata de Pepe, puede registrar datos de salud, como la temperatura corporal de Pepe, y su presión sanguínea.

Y dada la muy alta sensibilidad de estos datos, la AEPD no quiere que una empresa se plantee el utilizarlos, aunque Pepe haya dado su consentimiento. Más adelante te explico porqué.

El RGPD (Reglamento General de Protección de Datos) prohíbe el uso de datos de nivel alto, salvo que concurra alguna de estas circunstancias:

Existencia de una norma de rango de ley:

Hay una ley que obliga a las empresas a registrar la jornada laboral, pero en esa ley no obliga a que la empresa tenga que utilizar dispositivos de control biométrico para ello.

Por tanto, la ley no te sirve como excusa para poner un dispositivo de control biométrico.

Juicio de proporcionalidad:

El uso de datos biométricos supone una medida restrictiva de los derechos y libertades de los individuos.

El Tribunal Constitucional, en su sentencia 14/2003 nos dice que cualquier medida restrictiva de derechos fundamentales ha de superar el juicio de proporcionalidad cumpliendo estas tres condiciones: Que sea idónea, necesaria y que su adopción genere más beneficios que inconvenientes.

En la propia guía la AEPD nos dice que el sistema de control de presencia y control de accesos en las empresas se ha utilizado varios siglos sin necesidad de utilizar datos biométricos. En 1980, el principal fabricante de automóviles en España tenía 30.000 empleados y controlaba sus entradas y salidas sin sistemas biométricos. Así que, si tu empresa tiene menos de 30.000 empleados, bien puedes hacer como ellos y no usar biométricos.

Y puesto que no puedes demostrar que es necesario, no supera el juicio de proporcionalidad.

Consentimiento del interesado

En una relación empresa / trabajador, se presupone que la empresa es más poderosa que el trabajador y por tanto, ha de demostrar que el consentimiento es lícito.

Para que el consentimiento sea lícito, la empresa ha de proporcionar al interesado una alternativa.

Si existe una alternativa, ya la propia empresa está demostrando que no es necesario el uso de biométricos.

Conclusión de la AEPD: En un tratamiento de registro de jornada implementado con técnicas biométricas el consentimiento del interesado no levanta la prohibición del tratamiento.

¿Y si ya tengo instalado un sistema de control de accesos / registro de la jornada laboral que usa huella dactilar o reconocimiento facial?

Intenta ver si el fabricante te permite utilizarlo anulando el sistema biométrico y sustituyéndolo por uno de estos mecanismos:

- PIN o contraseña para cada trabajador.

- Tarjeta RFID para cada trabajador.

- Sistema NFC utilizando el teléfono móvil de cada trabajador.

¿Cómo puedo hacer que en mi empresa sí sea legal utilizar sistemas biométricos?

No lo tienes fácil. De entrada, biométrico = nivel alto, y por tanto, necesitas una EIPD (Evaluación de Impacto sobre la protección de datos), que es un análisis laborioso (y caro).

Y aunque estés dispuesto a gastar dinero, a ver si se te ocurre cómo superarás el juicio de proporcionalidad y demostrarás la absoluta necesidad de utilizar esos biométricos para control de acceso.

Si tu empresa maneja secretos militares y tiene contratos con la OTAN, podemos ayudarte. En caso contrario, lo veo difícil.

PD: Si tienes gusto de leerte la guía de la AEPD, la tienes aquí: Guía sobre tratamientos de control de presencia mediante sistemas biométricos.

— Editado y añadido el 6/2/2024 Manifestaciones de un fabricante de dispositivos de control biométrico ——-

Uno de nuestros clientes, tras contactar con el fabricante de los equipos de dispositivos de control biométrico, recibe la siguiente respuesta:

Hemos detectado algunas noticias en que los periodistas, sin analizar a fondo la guía de la AEPD concluyen de forma tajante que usar sistemas biométricos es ilegal y los que lo hagan serán sancionados.

Nuestra empresa ha analizado todo el documento y lo que contiene la Guía son recomendaciones en caso de implementación del sistema. Si te dice cómo has de hacerlo, no puede ser ilegal ni estar prohibido.

Os destaco algunos de los puntos para que los podáis valorar:

La legislación vigente sigue siendo la misma desde 2018: El mismo Reglamento General de Protección de Datos (RGPD) y la misma Ley Orgánica de Protección de Datos (LOPD).

La nueva exigencia de la AEPD es que será necesario realizar una declaración de impacto y justificar su uso.

Sí entendemos que, para el control de acceso “con fines no laborales” debemos utilizar necesariamente como base de legitimación el consentimiento del interesado siempre que se ofrezca una alternativa libre (tarjeta, QR, PIN…). Este es el caso de la asistencia a locales de pública concurrencia con acceso controlado: estadios de fútbol, conciertos o entrada a instalaciones deportivas.

Pero ciñéndonos al ámbito laboral, consideramos que la AEDP, al publicar esta guía se está atribuyendo una función legislativa que no posee: Está prohibiendo el consentimiento explícito y libre como base de legitimación del registro de jornada. Esta es una interpretación muy discutible por lo que consideramos que se han extralimitado en sus funciones.

Pero, incluso admitiendo la prohibición del consentimiento de los trabajadores como base de legitimación, dado que el registro de jornada es una obligación impuesta por ley a las empresas con la finalidad de garantizar el cumplimiento de los horarios de los trabajadores dentro de la jornada laboral, definiendo un entorno de seguridad jurídica tanto para empresas como para los trabajadores, toda vez que posibilita el control por parte de la Inspección de Trabajo y Seguridad Social, entendemos que todavía es posible legitimar el tratamiento para el registro de jornada basándonos en la excepción prevista en el punto 9.2.g del RGPD:

g) el tratamiento es necesario por razones de un interés público esencial, sobre la base del Derecho de la Unión o de los Estados miembros, que debe ser proporcional al objetivo perseguido, respetar en lo esencial el derecho a la protección de datos y establecer medidas adecuadas y específicas para proteger los intereses y derechos fundamentales del interesado;

Un requisito fundamental para el registro de la jornada laboral es que sea fiable y objetivo, y que permita poner los datos a disposición de los trabajadores, de sus Representación Legal de los Trabajadores y de la Inspección de Trabajo y Seguridad Social. La limitación de uso de las medidas técnicas más efectivas (biometría) iría en contra del interés público establecido en el apartado 9.2.g).

Por ello consideramos totalmente válido utilizar el apartado 9.2.g) como base de legitimación del tratamiento de «Registro de la Jornada Laboral» y dado que en la guía se consideran equivalentes el control de acceso con fines laborales y el registro de jornada laboral, a nuestro buen saber y entender, también sería de aplicación el apartado 9.2.g para legitimar el uso de biométricos para el «Control de acceso de trabajadores».

— Respuesta a nuestro cliente——-

Hola [Cliente],

Estoy muy de acuerdo con los argumentos de tu proveedor, pero yo sí me he leído la guía publicada por la AEPD y su tesis es esta:

1) Para utilizar datos biométricos es imprescindible realizar una evaluación de impacto sobre la protección de datos (EIPD) y justificar la necesidad del uso de biométricos.

2) La relación empresa-trabajador no se considera equilibrada, sino que la empresa tiene poder sobre el trabajador, por lo que cualquier tratamiento basado en el consentimiento se mirará con lupa y se dudará de ese consentimiento.

3) Para que el consentimiento sea válido, la empresa tendrá que demostrar que tiene otras alternativas igualmente válidas si el trabajador declina dar su consentimiento. Estas alternativas pueden ser, por ejemplo, las tarjetas NFC.

4) Si es posible sustituir el tratamiento biométrico por otro menos intrusivo, como la tarjeta NFC, ya no hay manera de justificar la necesidad planteada en el punto 1 y por tanto la empresa debe utilizar el tratamiento menos intrusivo y renunciar a uso de biométricos.

¿Es factible utilizar como base de legitimación el apartado 9.2 g)? Es discutible si el tratamiento de biométricos es «proporcional al objetivo perseguido», cuando queda claro que técnicamente existen alternativas menos intrusivas para la privacidad de los trabajadores.

¿Cuándo tendremos claridad jurídica sobre este tema? Cuando la AEPD sancione a alguna empresa por utilizar biométricos, la empresa lo recurra y llegue hasta el Tribunal Supremo, y éste dicte una sentencia que siente jurisprudencia. (Calculo que eso no ocurrirá antes de 2028)

¿Quieres arriesgarte a que tu empresa reciba la sanción y tenga que pelear con la AEPD hasta que el Tribunal Supremo dicte sentencia? Yo no te lo aconsejo. Es caro, largo y durante el camino tendrás que pagar o avalar el importe económico de la sanción.

Pero si quisieras arriesgarte, mi consejo es que le pidas a esta empresa que te hagan ellos la Evaluación de Impacto sobre la protección de datos que cita el punto 1), que suscribas un contrato con ellos en el que asuman los costes derivados de cualquier sanción que te imponga la AEPD por el uso de biométricos, y que te demuestren que tienen un buen seguro para cubrir esa obligación.

Un cordial saludo,

El equipo de Adelopd.

por Vicente | Nov 30, 2023 | PROTECCION DATOS

Una empresa que necesita enviar mercancía a sus clientes o a sus colaboradores, utiliza habitualmente servicios de empresas de transporte.

Ahora bien, en el marco de la Ley de Protección de Datos, dicho transportista ¿debe considerarse responsable del tratamiento o encargado del tratamiento?

El criterio es el siguiente:

las empresas de mensajería registran los datos de remitente y destinatario en su base de datos, deciden sobre la manera de llevar a cabo el servicio y usan los datos para sus fines, por tanto, pasan a ser Responsables de tratamiento.

El criterio de la AEPD es que en las empresas de mensajería “no se produce una actuación del consultante como encargado del tratamiento, sino que incorpora los datos personales recabados para sus propios fines, y es él quien decide la forma de llevar a cabo el servicio de transporte encomendado. En definitiva, emplea la información obtenida para sus propios fines, integrándola finalmente en sus propias bases de datos, para la prestación del Servicio”

En cambio, si el servicio consiste en que el transportista recoge una mercancía y la lleva directamente al destino indicado sin que la mercancía baje del camión, debería considerarse encargado del tratamiento. Es caso es todavía más claro si el transportista es dueño de la cabeza tractora y se limita a enganchar la carga y llevarla al destino.

por Vicente | Nov 7, 2023 | PROTECCION DATOS

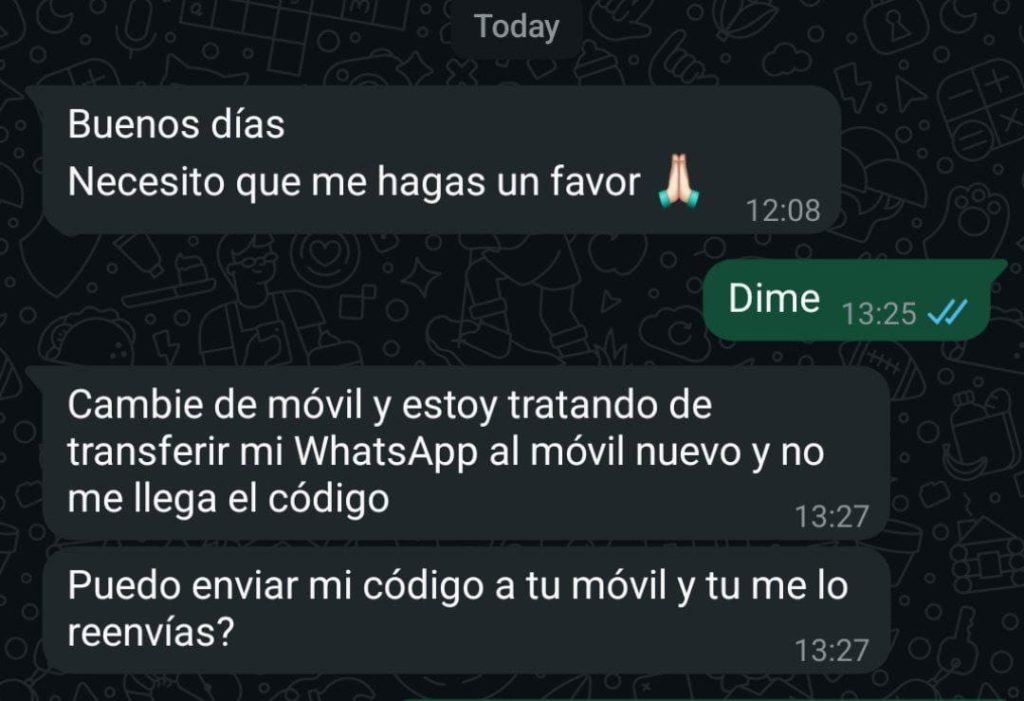

Una pregunta recurrente es si una empresa puede utilizar grupos de Whatsapp o Telegram para coordinar la actividad, obligando o solicitando el consentimiento de sus empleados para ello. Veamos los casos posibles:

CASO 1: Dispositivo y número de teléfono proporcionados por la empresa.

En este caso no hay ningún inconveniente. La empresa tiene la facultad de decidir qué herramientas organizativas utiliza, y puede establecer que los teléfonos de empresa deben tener instalado la aplicación Whatsapp y/o Telegram, y dar de alta los grupos que considere, para organizarse como quiera.

CASO 2: Dispositivo y/o número de teléfono proporcionados por el trabajador

Este caso es mucho más delicado.

La empresa no puede obligar al trabajador a utilizar ni su dispositivo ni su número de teléfono personal para actividades relacionadas con el trabajo.

El Estatuto de los Trabajadores establece que “la ajenidad propia del contrato de trabajo implica, entre otras cosas, la ajenidad en los medios, lo que implica que es el empleador el que tiene que proporcionar al trabajador los medios necesarios para el desenvolvimiento de su relación laboral”

El Comité Europeo de Protección de Datos en sus “Directrices 5/2020 sobre el consentimiento en el sentido del RGPD”, afirma que “con el artículo 7, apartado 4, en vigor, será más difícil que el responsable del tratamiento demuestre que el interesado ha dado su consentimiento libremente”.

En este caso, la única manera segura para la empresa es llegar a un pacto con el trabajador y financiar parte del coste que este soporta, en la línea de teléfono o en el dispositivo. Ejemplos:

- El trabajador paga el coste de la línea de teléfono y la empresa proporciona el dispositivo.

- La empresa paga una cantidad de entre 50 y 150 euros anuales al trabajador a cambio de que este utilice su número de teléfono y su dispositivo.

por Vicente | Abr 27, 2023 | PROTECCION DATOS, RGPD

La reciente publicación de la Ley 2/2023, de 20 de febrero, reguladora de la protección de las personas que informen sobre infracciones normativas y de lucha contra la corrupción, ha suscitado algunas preguntas entre nuestros clientes.

Esta ley aplica a las empresas que tengan más de 50 empleados y les obliga a establecer un canal de denuncias que garantice la privacidad y seguridad de las personas que informen sobre infracciones.

¿En qué afecta a la protección de datos si mi empresa necesita implantar un canal de denuncias?

1 Actualizar el Registro de Actividades de Tratamiento

El canal de denuncias es un tratamiento de datos específico a incluir en el Registro de Actividades de Tratamiento.

En las revisiones y auditorías anuales que realizamos a cada cliente, su consultor comprobará si la ley afecta a su empresa, y de ser así, añadirá este tratamiento a su Registro de Actividades de Tratamiento.

2 Contratos de encargado de tratamiento

Es frecuente colaborar con empresas externas para desarrollar el canal de denuncias. Por ejemplo:

- Con una empresa especializada en Compliance penal, para que gestionen integralmente todo el proceso.

- Con una empresa que proporciona un software como servicio para gestionar el canal.

- Con una empresa externa para realizar las investigaciones de cada denuncia.

- Con una empresa informática para desarrollar un canal propio

Contacta con nosotros si colaboras con cualquiera de estas empresas externas para que te preparemos el contrato de encargado de tratamiento que mejor se ajuste al servicio contratado.

3 Obligaciones en cuanto a la gestión del canal

Además de gestionar el canal de denuncias cumpliendo todos los requisitos de la Ley 2/2023, la empresa debe aplicar una serie de principios de tratamiento y medidas para garantizar la seguridad de los datos de las personas que se vean envueltas en estos procesos:

- Minimización: Es imprescindible limitar la recopilación de datos personales únicamente a aquellos que sean estrictamente necesarios para la investigación y resolución de la denuncia. Evitar recopilar información irrelevante o excesiva que no esté directamente relacionada con el caso.

- Confidencialidad: Mantener la denuncia y toda la información relacionada de forma estrictamente confidencial, estableciendo medidas de control de acceso que garanticen que sólo aquellas personas involucradas en el proceso de investigación tengan acceso a los datos pertinentes.

- Conservación: Los datos personales relativos a las informaciones recibidas y a las investigaciones internas solo se conservarán durante el período que sea necesario y proporcionado a efectos de cumplir con esta ley. En particular, se tendrá en cuenta lo previsto en los apartados 3 y 4 del artículo 32. En ningún caso podrán conservarse los datos por un período superior a diez años.

- Protección física: Si se llevan a cabo tratamientos de datos en formato físico, utilizar carpetas o archivos para almacenarlas y protegerlas de pérdidas, daños o robos y si es posible, guardarlas en áreas separadas etiquetándolas con códigos para facilitar su organización y búsqueda.

- Registros de acceso: En caso de que haya más de una persona autorizada, es aconsejable llevar un registro de accesos a las denuncias físicas que incluya información como la fecha, hora y motivo del acceso para hacer un seguimiento de quién ha consultado los registros en caso de detectarse alguna irregularidad

- Destrucción adecuada: Establecer procedimientos claros para la destrucción segura de las denuncias físicas cuando ya no sean necesarias o cuando se cumpla el plazo de retención legal. Podéis utilizar trituradoras de papel o servicios especializados en la destrucción de documentos confidenciales para asegurar de que la información sea irreparablemente eliminada

4 Participación del DPO

Si la empresa dispone de Delegado de Protección de Datos / Data Protection Officer (DPO), éste deberá participar en la definición y puesta en marcha de este nuevo tratamiento de datos personales.

Pero si la empresa no estaba obligada a nombrar DPO, implantar un canal de denuncias tampoco obliga a nombrarlo.

El borrador que circulaba antes de la publicación en el BOE de la ley, sí incluía esta obligación. Pero la publicación definitiva de la ley, deja claro en su artículo 34 que esta obligación se limita a la Autoridad Independiente de Protección del Informante, que nombrará el Gobierno en un futuro, y a otras Autoridades Independientes que en su caso se constituyan (si las Comunidades Autónomas deciden hacerlo)

Imagen gracias a Kristina Flour